Настройка двухфакторной аутентификации (2FA) для входа на VDS

Двухфакторная аутентификация (2FA) — это дополнительный слой безопасности, который требует от пользователя не только ввода пароля, но и подтверждения своей личности с использованием второго фактора, например, через мобильное приложение.

Включение 2FA для входа на VDS значительно повышает уровень безопасности, защищая сервер от несанкционированного доступа.

В этой статье мы рассмотрим, как настроить двухфакторную аутентификацию для SSH-доступа на VDS с использованием Google Authenticator или другого приложения для генерации одноразовых кодов (TOTP).

Шаг 1: Установка и настройка PAM (Pluggable Authentication Modules)

Для того чтобы включить двухфакторную аутентификацию, нам нужно установить и настроить модуль PAM для SSH.

Установка необходимых пакетов

Если сервер только что куплен, то проведите базовую подготовку сервер к работе: Подготовка сервера Linux к работе

1.Обновите систему

apt update && apt upgrade -y # Для Ubuntu/Debian

yum update -y # Для CentOS/RHEL

2. Установите пакет libpam-google-authenticator, для поддержки двухфакторной аутентификации:

apt install libpam-google-authenticator -y # Для Ubuntu/Debian

yum install google-authenticator # Для CentOS/RHEL

Шаг 2: Настройка PAM

Теперь нужно настроить PAM, чтобы использовать Google Authenticator при входе в систему.

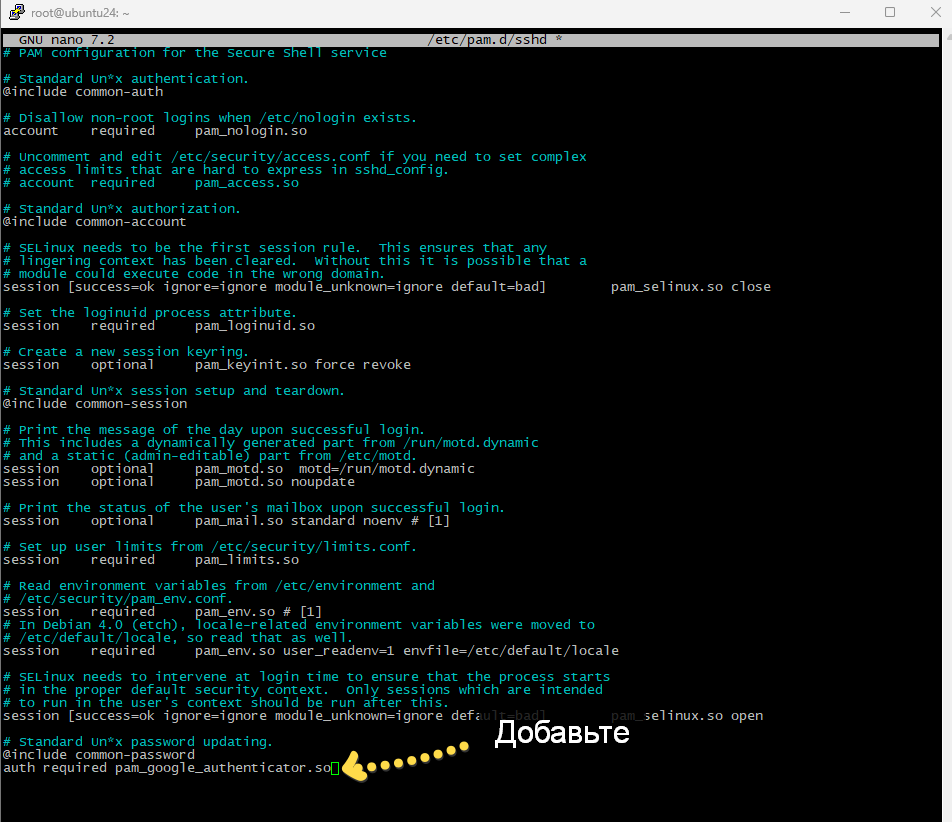

1. Откройте конфигурационный файл PAM для SSH:

nano /etc/pam.d/sshd

2. В конец файла добавьте следующую строку:

auth required pam_google_authenticator.so

Сохраните файл и закройте редактор (Ctrl+X, затем Y и Enter).

Шаг 3: Настройка SSH

Теперь нужно настроить SSH для использования двухфакторной аутентификации.

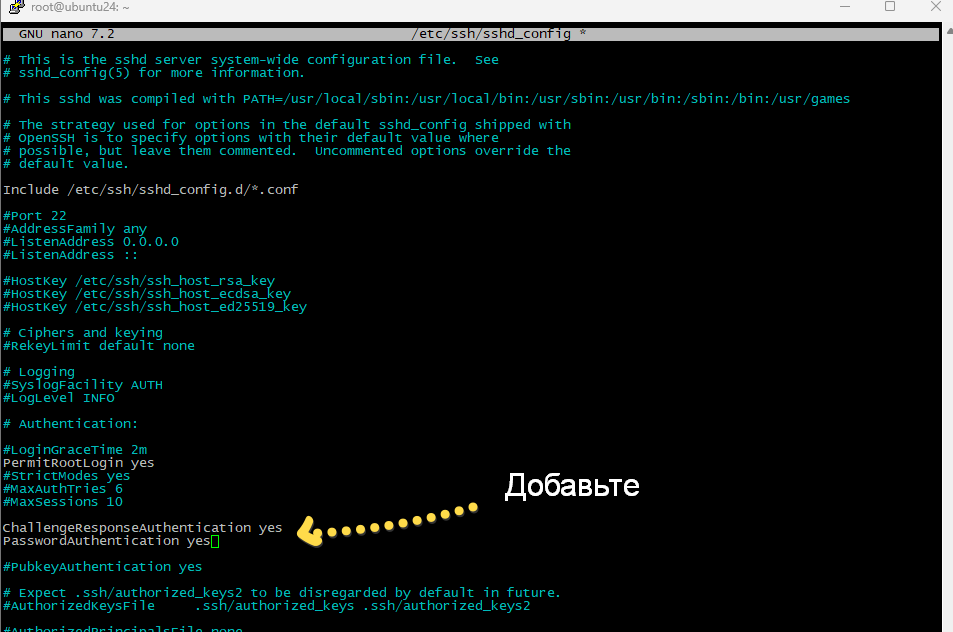

1. Откройте конфигурационный файл SSH:

nano /etc/ssh/sshd_config

2. Найдите и измените (или добавьте) следующие строки:

ChallengeResponseAuthentication yes

PasswordAuthentication yes

3. Сохраните файл и закройте редактор.

4. Перезапустите SSH для применения изменений:

systemctl restart ssh

Шаг 4: Настройка Google Authenticator для пользователя

Теперь, когда PAM и SSH настроены, нужно настроить саму двухфакторную аутентификацию для каждого пользователя.

Генерация секретного ключа

1. Войдите на сервер как пользователь, для которого хотите включить 2FA.

2. Запустите команду для настройки Google Authenticator:

google-authenticator

Вам будет предложено несколько вопросов:

- Do you want to disallow multiple uses of the same authentication token? — Ответьте

y, чтобы запретить повторное использование токенов. - Do you want to enable rate-limiting? — Ответьте

yдля защиты от брутфорс-атак. - Do you want to update your "~/.google_authenticator" file? — Ответьте

y, чтобы сохранить конфигурацию.

После выполнения этих шагов, на экране появится QR-код, который нужно отсканировать в приложении Google Authenticator на вашем мобильном устройстве.

Сканирование QR-кода в Google Authenticator

- Установите Google Authenticator или аналогичное приложение на ваше мобильное устройство (например, Authy или FreeOTP).

- Откройте приложение и выберите опцию для добавления нового аккаунта с помощью QR-кода. Сканируйте QR-код, который был отображён в терминале на вашем сервере.

- Приложение начнёт генерировать одноразовые коды для доступа.

Завершение настройки

После того как вы отсканировали QR-код, на экране появится несколько одноразовых кодов.

Сохраните их в безопасном месте на случай, если вы потеряете доступ к приложению.

Также приложение будет генерировать новые коды каждые 30 секунд.

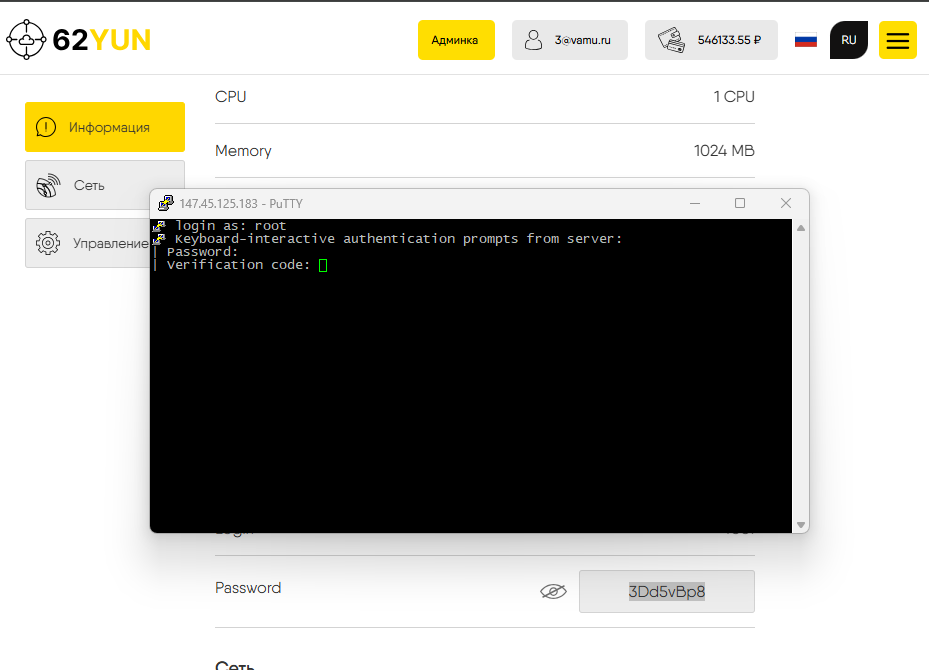

Шаг 5: Проверка двухфакторной аутентификации

Теперь, когда всё настроено, проверьте, как работает двухфакторная аутентификация.

- Выйдите из системы

- Попробуйте снова войти на сервер

- При вводе пароля вам будет предложено ввести одноразовый код из приложения Google Authenticator.

- Если код правильный, вы получите доступ к серверу.

>Шаг 4: Резервные коды

Google Authenticator и другие приложения для 2FA также позволяют получить резервные коды, которые можно использовать, если вы потеряете доступ к своему мобильному устройству или приложению.

- При настройке Google Authenticator вам будет предложено сохранить резервные коды. Сохраните их в безопасном месте (например, в менеджере паролей).

- Если вы потеряете доступ к приложению, используйте эти коды для восстановления доступа.

Настройка двухфакторной аутентификации (2FA) для входа на VDS — это отличный способ защитить сервер от несанкционированного доступа.

С помощью Google Authenticator или других TOTP-методов вы значительно повысите безопасность своего сервера.